こんにちは。

今日は、Microsoft Defender ATP(Microsoft Defender for Endpoint )を導入している端末でテストウイルスを検知するとどうなるのかを検証してみました。

Microsoft Defender セキュリティ センターでの自動調査に続く修復アクションの確認と承認 - Windows security | Microsoft Docs

利用している端末に対し、意図的にマルウェアを感染させるわけにはいかないのでテストファイルにて検証してみます。

目的は他社にはないMicrosoft Defender ATP(Microsoft Defender for EndPoint)の魅力ある機能といえる、自動調査と修復機能(Automated Investigation and Remediation)を見てみたいと思います。

テストウイルスに使用したのは、カスペルスキーのEICARファイルを利用しました。

https://support.kaspersky.co.jp/common/diagnostics/7399

本ファイルをMicrosoft Defender ATPを導入している端末上にダウンロードをしようとしたとき、テスト用のウイルスファイルを検知して自動的に削除した旨、メッセージが表示されました。

Microsoft Defender セキュリティセンター上には「アラートキュー」にウイルスが検知された旨、メッセージが表示されていることがわかります。

このキューの時点で、どの端末で発生しているのかがわかるようです。

キューをクリックしてみると、ウイルスがどういったカテゴリなのか、どのウイルスの特徴などが説明文にも書かれていることがわかります。現在、Defender ATPによって自動調査がされている状態なので、クリックしてみましょう。

「調査グラフ」タブをクリックすると、調査が始まってからの経過時間、現状判明している情報がツリー状で表示されます。

さらに「ログ」タブをクリックすると、どこまでの調査が完了しているのか、現在、どの処理を実行しているのが明確にわかるようになっています。

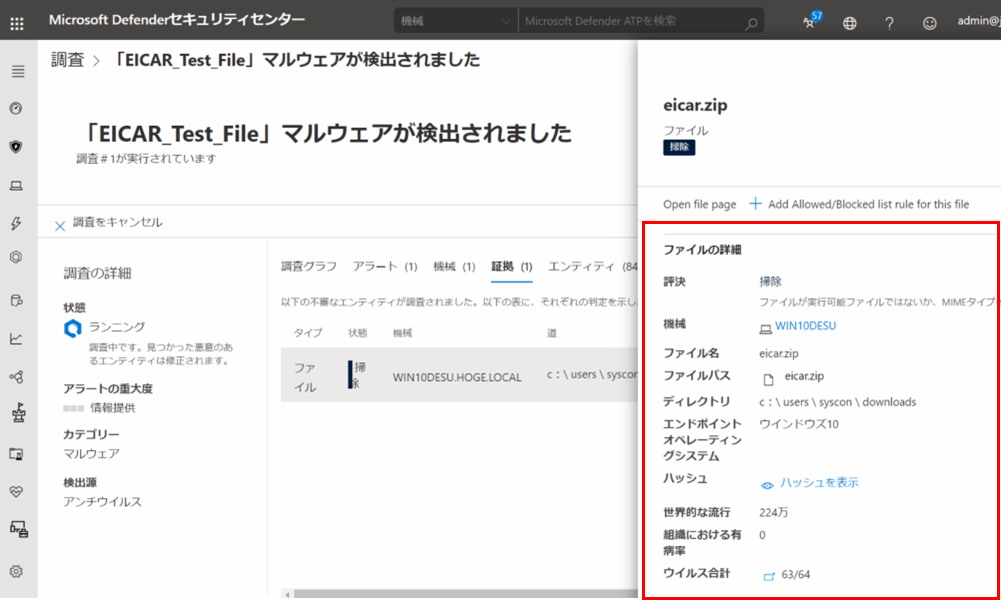

次に「証拠」タブをクリックしてみると、Defender ATPがウイルスと判断した実体のファイルを表示することができます。「ファイルの詳細」には、ファイル名やどこのフォルダで見つかったのか、世界の流行指数も表示されていることがわかります。

また、ハッシュと呼ばれるものがありますが、ファイルのハッシュ値を表しております。このハッシュ値を使って、DefenderATP上でファイルの許可やブロックなど、次回、同じハッシュ値を持つウイルスファイルが検知された場合の対応を定義することができる貴重な情報となります。

「ファイルの普及」には、このファイルの流行指数が記載されております。もし、読者様が万が一、世界で初めてのウイルスに検出した場合、以下赤枠の表示は感染報告なしの”0”もしくは読者様世界初の”1”が表示されるかもしれませんね。

と、いろいろな機能を管理センター画面から確認している間に自動調査による処理が完了しておりました。

ログを表示すると、いろいろな調査を行ってくれていることがわかります。

最近、作成された、または更新があったファイルなどの調査も行ってくれているようですね。

ただ、ここで重要なのは、赤枠で囲っている通り、処理が終了していることと、

新たな脅威は見つかっておらず、対象端末は安全であることが明確に記載されていることだと思います。

今回の記事では、机上での検証動作結果をそのままアップしただけでした。あまり解説できておらず、申し訳ありません。

ただ、このDefenderATPが本来、ウイルスを検知して駆除するアンチウイルスに加えて、様々な自動調査や、ウイルスに関する詳細な情報を確認できることが分かったと思います。(ネットワークから遮断などのリモート操作も可能)

Microsoft365の導入を検討されている場合、こちらのDefenderATPという機能の導入も選択肢のうちに含めて、ご検討いただければと存じます。

それではまた。